Výzkumníci kybernetické bezpečnosti z Cado Security identifikovali nový malware-as-a-service (MaaS) zaměřený na uživatele macOS a držitele kryptoměn.

Nový malware pro macOS s názvem „Cthulhu Stealer“ byl poprvé spatřen koncem roku 2023 a prodává se jako služba na temném webu za 500 dolarů měsíčně.

Hlavní funkcí tohoto škodlivého malwaru je extrahovat citlivé informace z infikovaných počítačů Mac, jako jsou soubory cookie prohlížeče, systémová hesla, uložená hesla z klíčenky iCloud, peněženky s kryptoměnami z různých obchodů, včetně herních účtů, informací o webovém prohlížeči a dokonce i informace o účtu Telegram Tdata.

Cthulhu Stealer je obraz disku Apple (DMG) spojený se dvěma binárními soubory určenými pro architektury x86_64 a ARM. Je napsán v GoLang a maskuje se jako legitimní software, napodobuje oblíbené aplikace, jako jsou CleanMyMac, Grand Theft Auto VI a Adobe GenP, napsala výzkumnice Cato Security Tara Gould ve zprávě. nedávná zpráva Cado Security.

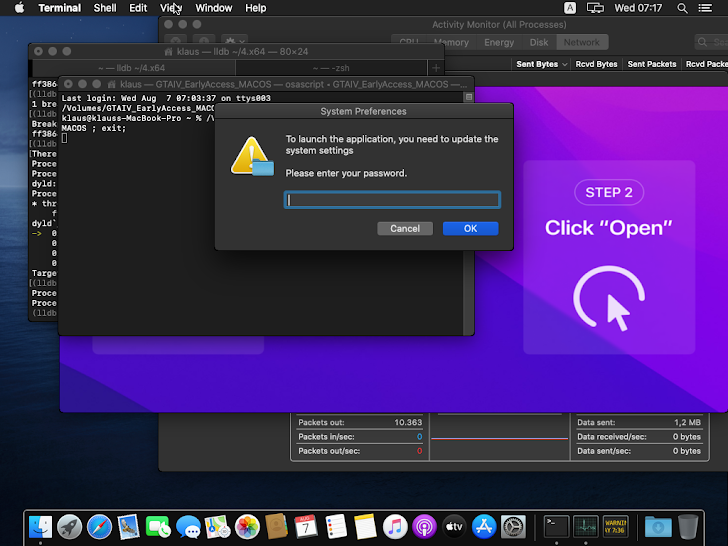

Jakmile uživatel připojí soubor dmg, bude požádán o otevření softwaru. Po otevření souboru osascript je uživatel vyzván k zadání systémového hesla pomocí nástroje příkazového řádku systému macOS, který spouští AppleScript a JavaScript.

Po zadání počátečního hesla bude druhá výzva vyžadovat heslo uživatele MetaMask. Poté vytvoří adresář v ‘/Users/Shared/NW’ pro uložení odcizených přihlašovacích údajů v textových souborech.

Malware je také navržen tak, aby ukládal hesla z iCloud Keychain do Keychain.txt pomocí open-source nástroje zvaného Chainbreak. Ukradená data jsou komprimována a uložena v archivním souboru ZIP, načež jsou exfiltrována na server příkazů a řízení (C2) ovládaný útočníky.

Jakmile malware Cthulhu Stealer získá přístup, vytvoří adresář v ‘/Users/Shared/NW’ s odcizenými přihlašovacími údaji uloženými v textových souborech. Poté pokračuje v otisku prstu systému oběti a shromažďuje informace včetně IP adresy, názvu systému, verze operačního systému, informací o hardwaru a softwaru.

„Funkce a vlastnosti Cthulhu Stealer jsou velmi podobné Atomic Stealer, což naznačuje, že vývojář Cthulhu Stealer pravděpodobně vzal Atomic Stealer a upravil kód. Použití osascriptu k vyzvání uživatele k zadání hesla je podobné v Atomic Stealer a Cthulhu, dokonce obsahuje stejné pravopisné chyby,“ dodala zpráva.

Zprávy však naznačují, že aktéři hrozeb stojící za krádeží Cthulhu mohli ukončit činnost, údajně kvůli sporům o platby a obviněním z podvodu nebo účasti na únikovém podvodu. To vedlo k trvalému zákazu tržiště, kde byl malware propagován.

Přestože je macOS dlouho považován za bezpečný systém, malware zaměřený na uživatele Maců zůstává stále větším bezpečnostním problémem. Pro ochranu před potenciálními kybernetickými hrozbami se uživatelům doporučuje, aby si vždy stáhli software z důvěryhodných zdrojů, povolili vestavěné bezpečnostní funkce systému macOS, jako je Gatekeeper, udržovali systém a aplikace aktuální pomocí nejnovějších bezpečnostních záplat a zvážili použití renomovaného antivirového softwaru. poskytují další vrstvu ochrany.